漏扫工具Burpsuite或者Burp Suite的使用(附Burpsuite+1.7.26的安装与安装包下载)

- 1、介绍:

-

- Burp Suite是用于攻击web 应用程序的集成平台。它包含了许多Burp工具,这些不同的burp工具通过协同工作,有效的分享信息,支持以某种工具中的信息为基础供另一种工具使用的方式发起攻击。这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。它主要用来做安全性渗透测试,如对项目的潜在漏洞扫描等。

- 2、Burpsuite的安装

-

- (1)注意事项:不用安装,双击或使用cmd命令行启动,但是前提是终端或服务器上装有JDK。建议使用cmd启动,双击启动会有很多不可预知的错误。

-

- (2)x86机器上,输入cmd:(建议以管理员的身份运行)

-

-

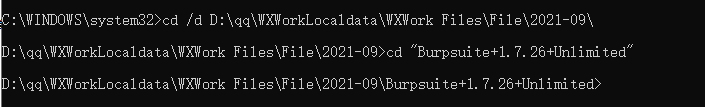

- (3)通过cmd进入到Burp Suite的解压目录下:

-

-

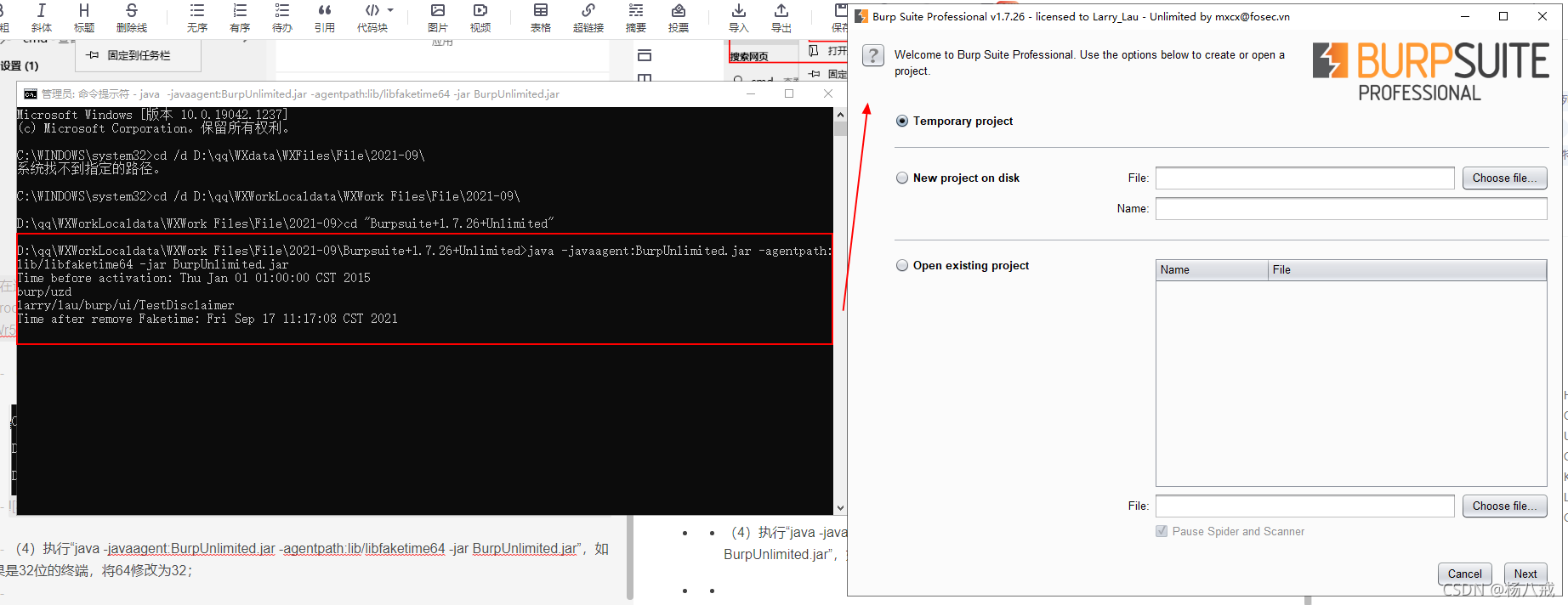

- (4)执行“java -javaagent:BurpUnlimited.jar -agentpath:lib/libfaketime64 -jar BurpUnlimited.jar”,如果是32位的终端,将64修改为32;

-

-

- 正常的效果是:右侧Burp Suite启动,左侧cmd页面不会报错,若报错,请自定百度解决,大概两种原因:没有权限读取文件(此时请用管理员运行cmd可以解决这个问题);其他java类报错,JDK版本有问题,请完全卸载JDK,重新安装。

-

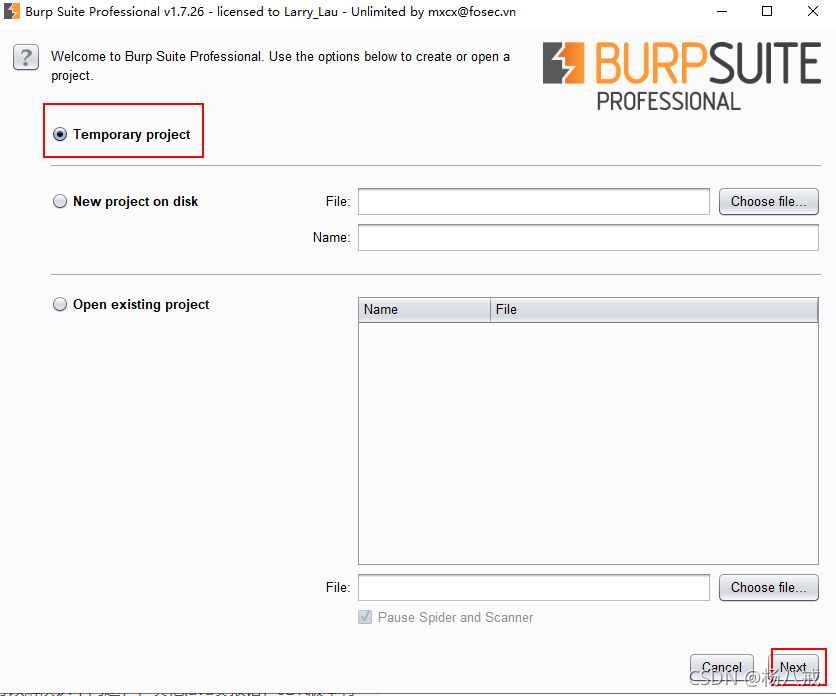

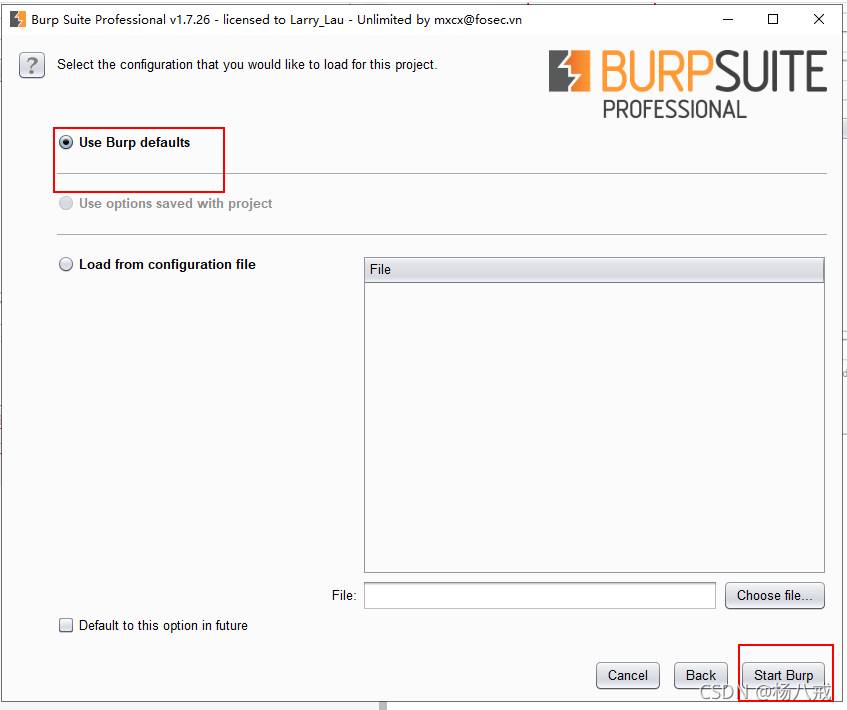

- (5)选择临时的项目:

-

-

-

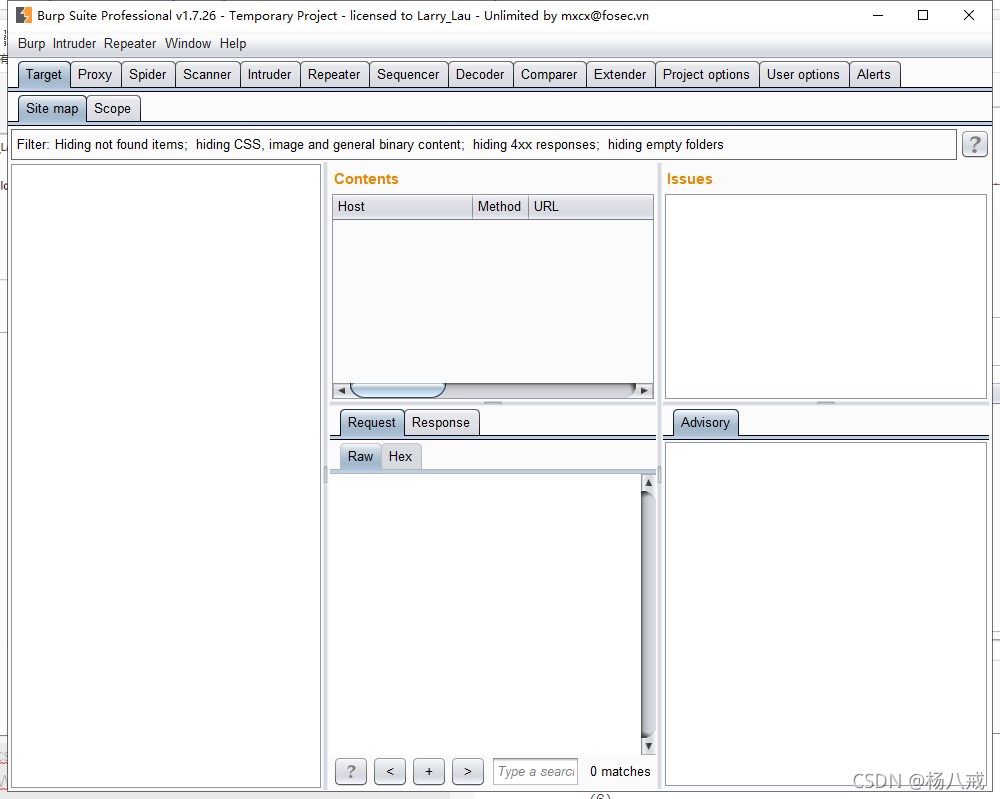

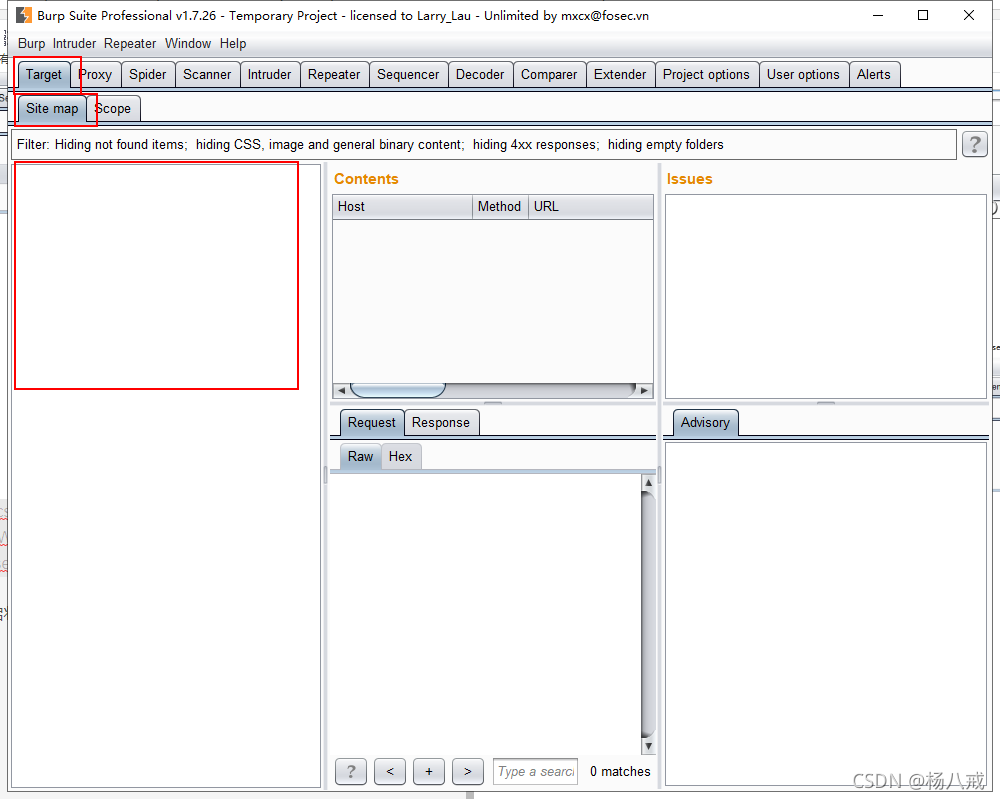

- (6)整体页面效果:

-

-

- 页面详细功能请自行百度,这里只介绍使用:

- 3、Burp Suite的使用:

-

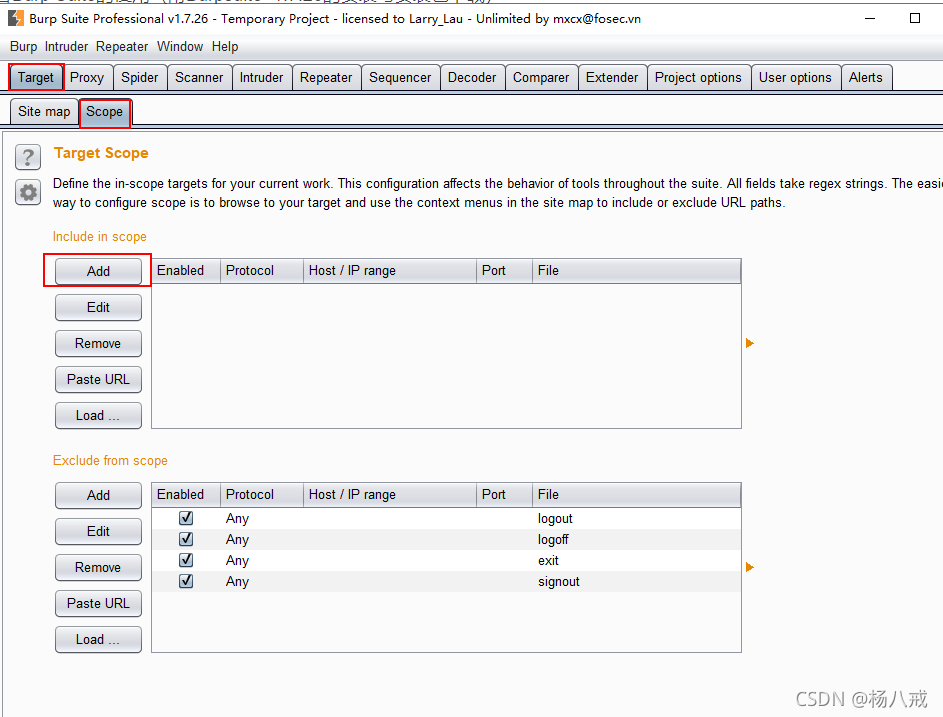

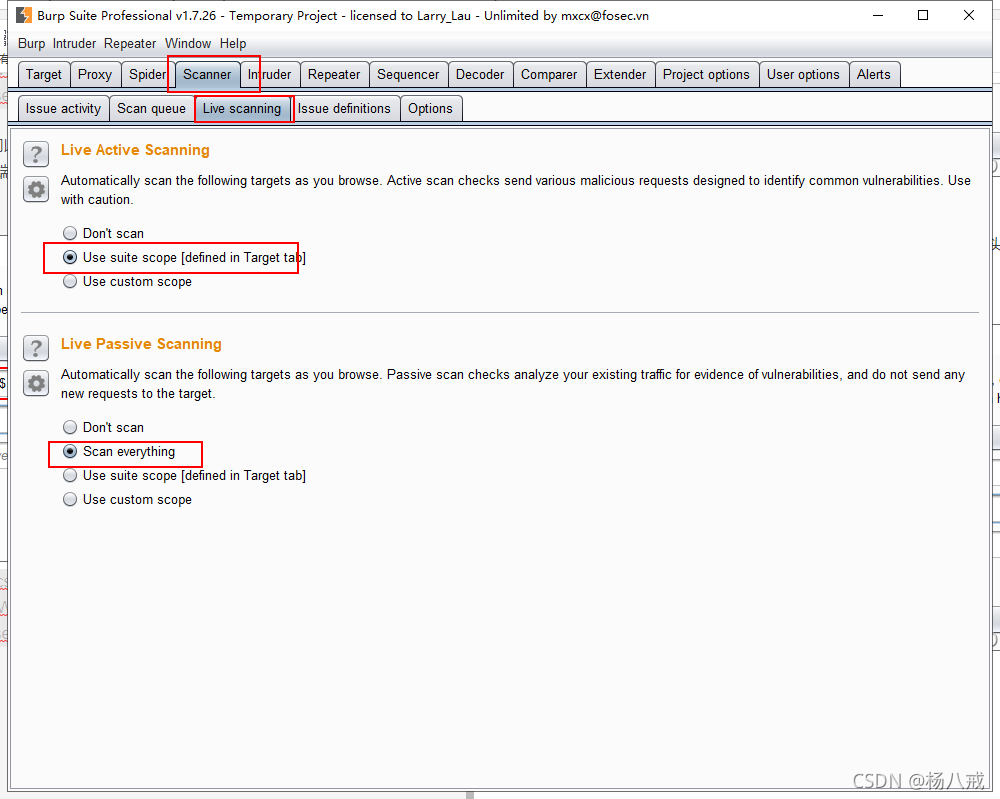

- (1):

-

-

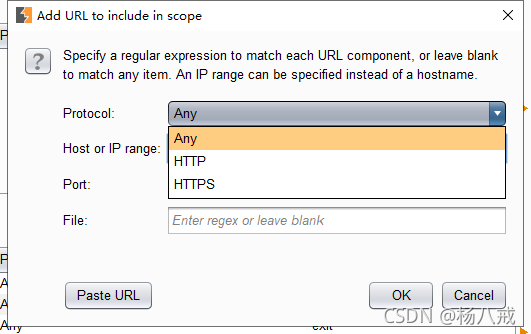

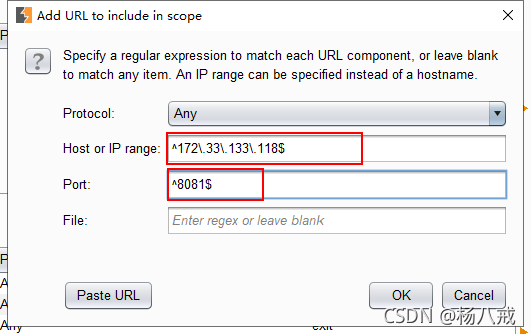

- (2):协议可选:

-

-

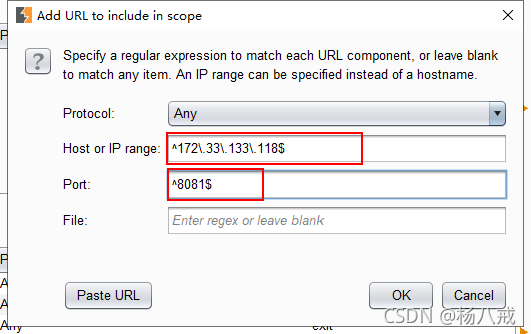

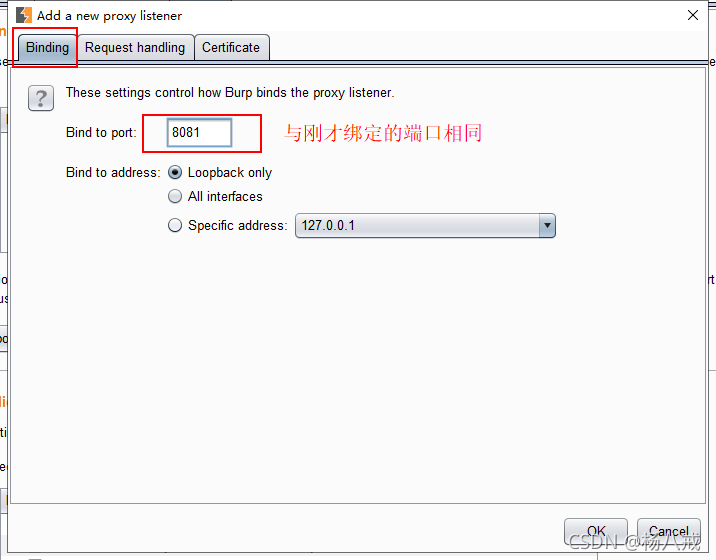

- (3):正则表达式写法:将截取访问以172.33.133.118开头的,任何字符结尾的所有请求(包括同步异步等)。端口为8081,配置上自己的端口号;

-

-

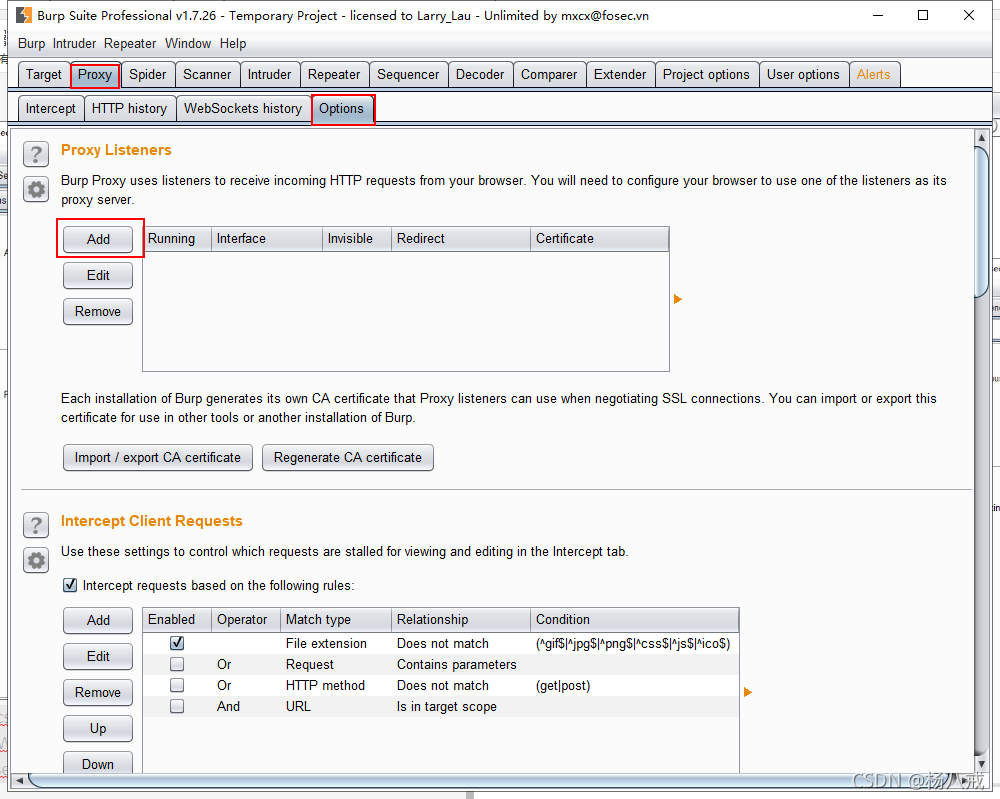

- (4):

-

-

- (5):

-

-

- (6):

-

-

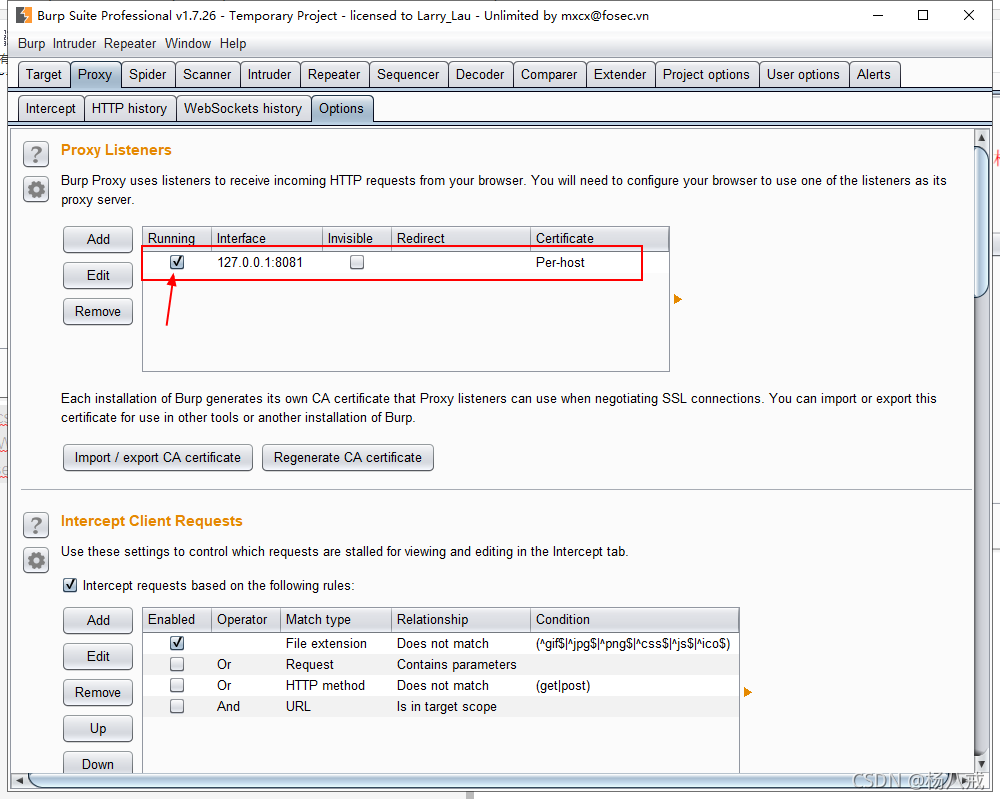

- (7):正确的效果图:如下,默认是选中状态。(且必须调整为已勾选状态才能正常使用)(如果不能选中,那么你所绑定的端口正在被其他程序占用,将端口释放。再点击即可勾选上。)也就是需要你的终端不能是服务器,如果你的终端使用8081端口部署着WEB项目,那么你想用自己终端上的Burp Suite绑定8081端口去截取你的WEB请求,那是不能实现的。总之,Burp Suite上绑定的端口是不能被占用的,且需要与目标主机上部署项目的端口(或服务器或网站等的端口)保持一致。

-

-

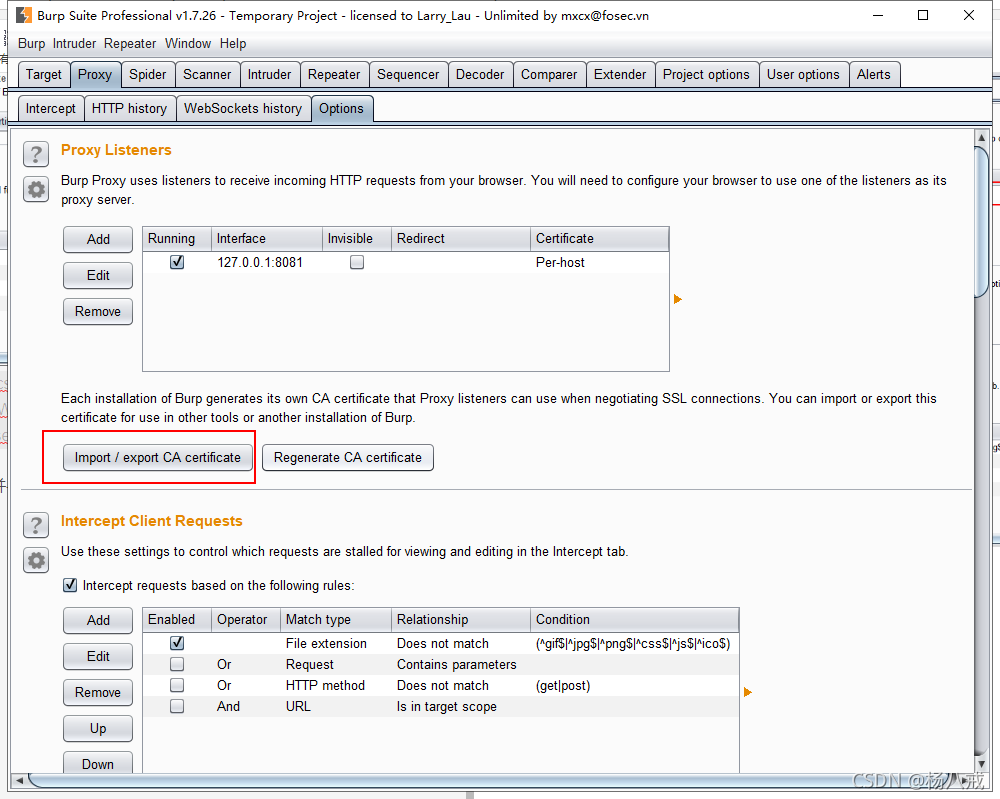

- (8):如果是https的请求,请百度并导入CA证书。http的请求请忽略此操作。

-

-

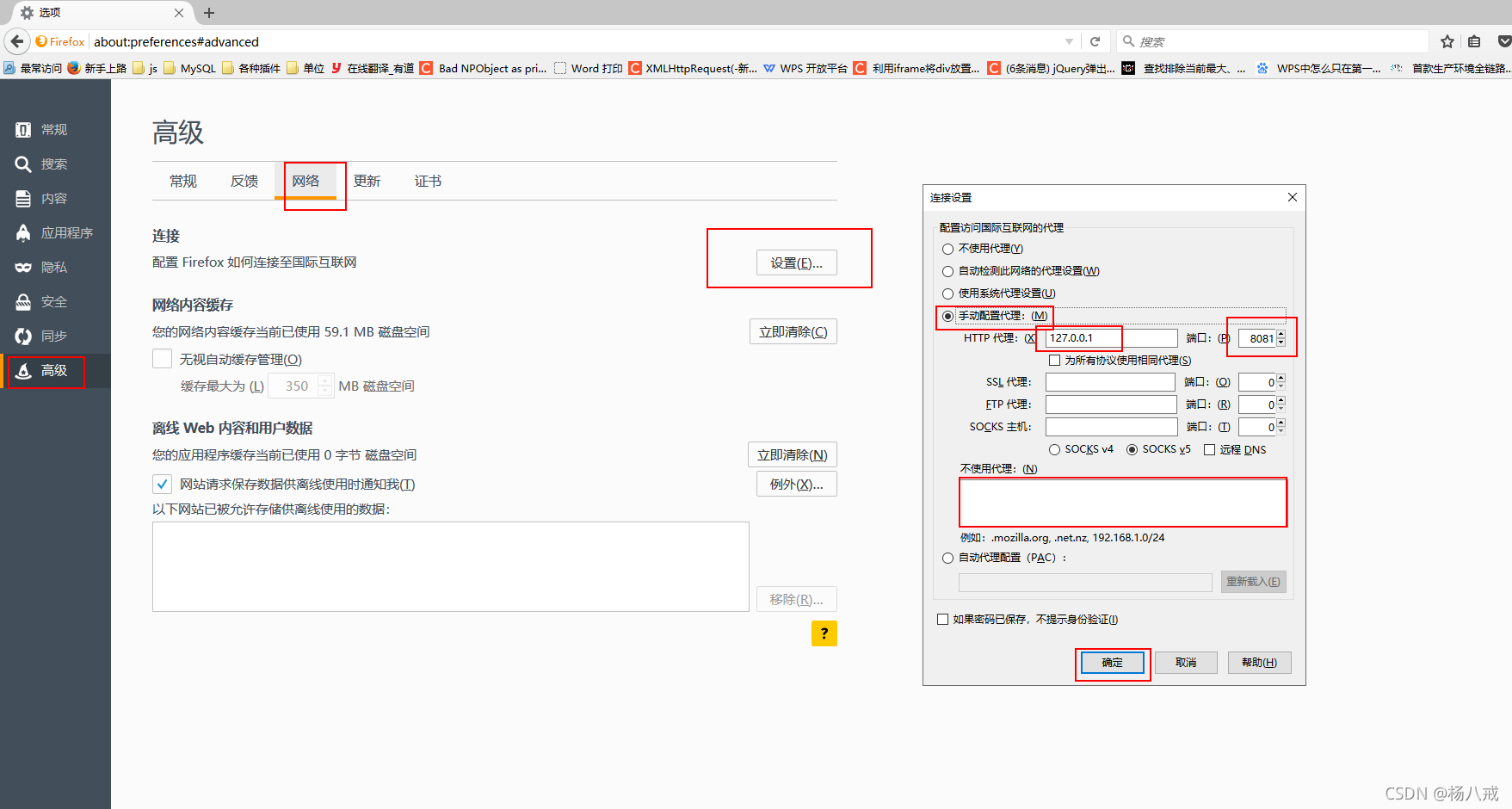

- (9)打开浏览器:设置浏览器代理(火狐浏览器为例):端口与Burp Suite上的端口保持一致,代理设置为127.0.0.1,不适用代理需要为空。

-

-

- (10)设置完毕后,重启浏览器。打开浏览器访问目标地址(必须使用设置代理的浏览器,换浏览器需要重新设置代理):上边配置的目标地址:172.33.133.118:8081/…,此时应访问不到(已被Burp Suite拦截),如果能访问到,请检查以上步骤或者参考后序操作。

-

-

- (11):

-

-

- 点击Intercept is on 将其状态置为开启状态,此时重新使用已经设置代理浏览器,访问目标,可以访问,并在Burp Suite中生成截取的情况:

-

-

- 以上步骤完成后,所有通过设置代理的浏览器访问目标网址的操作都会被记录,Burp Suite都会根据你的操作去自动模拟你的操作对目标网址进行扫描。

-

- 每一请求都可以查看详细信息,根据这些扫描出来的信息做漏洞修改,我这里不方便展示,如有问题,请留言。

-

- 下载地址:下载链接:(失效请留言)

-

- 提取码:16o0