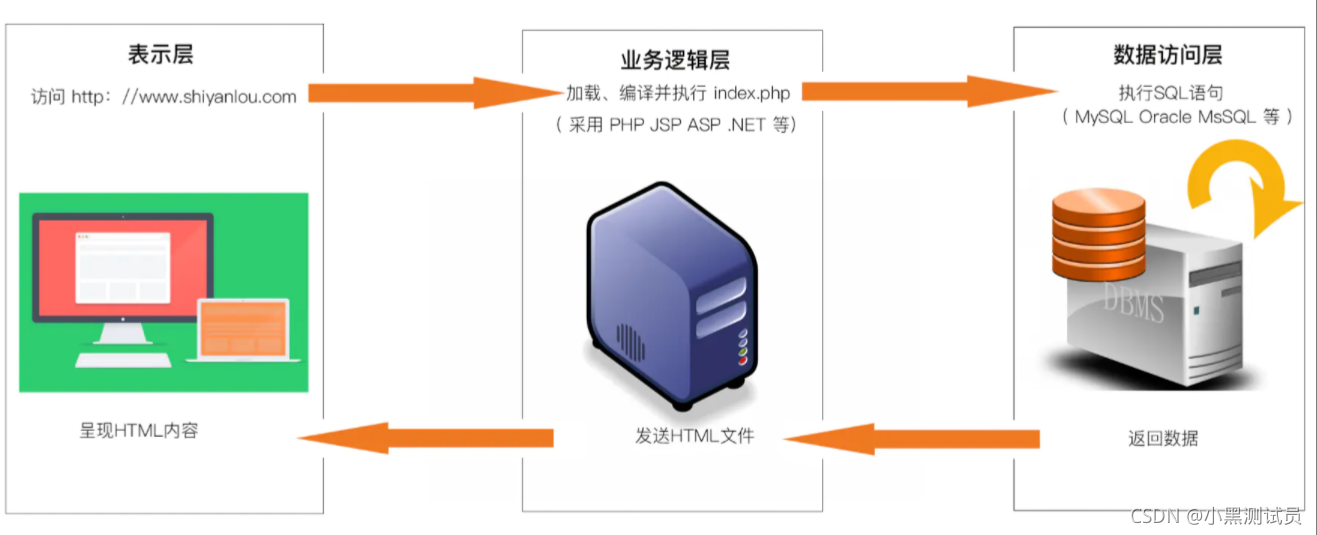

Web程序三层架构

三层架构主要是指将业务应用规划为的表示层 UI、数据访问层 DAL 以及业务逻辑层 BLL,其分层的核心任务是“高内聚低耦合”的实现。在软件体系架构设计中,分层式结构是最常见,也是最重要的一种结构被应用于众多类型的软件开发。

-

表示层(User Interface layer)

-

业务逻辑层(Business Logic Layer)

-

数据访问层(Data access layer)

SQL注入定义&原理

SQL注入是发生在应用程序与数据库层的安全漏洞。用户通过构造输入内容动态构造SQL语句,最终达到欺骗服务器使其在不知情情况下执行恶意的SQL命令目的。

原理示意:

正常的用户需求是用户可以使用用户id进行查询用户的id及名称,如果后端直接将用户的输入作为SQL的条件情况下:

select id,name, from students where id =?

如果用户输入1 or 1=1时,SQL语句也就变成如下,即查全部数据

select id,name, from students

SQL注入危害

1、猜解后台数据库,盗取网站敏感信息

2、绕过验证登录网站后台

3、借助数据库的存储过程进行提权等操作

SQL注入类型

-

布尔型注入

-

可联合查询注入

-

基于时间延迟注入

-

报错型注入

-

可多语句查询注入

布尔型注入(Boolean-bases)

http://test.com/view?id=1 and substring(version(),1,1)=5

如果MySQL的版本是5.X时,页面就会返回内容,否则返回为空,这样就可以知道服务端MySQL使用的版本。

可联合查询注入(UNION)

http://test.com/view?id=1 UNION ALL SELECT SCHEMA_NAME FROM INFORMATION_SCHEMA.SCHEMATA

通过上述UNION注入就可以查询INFORMATION_SCHEMA.SCHEMATA中的SCHEMA_NAME 字段内容,但前提是请求返回后能输出SQL执行后查询到的所有内容

基于时间延迟的注入(Time-based)

在页面不会返回错误信息,也不会输出UNION注入所查询出来的信息,布尔类型的注入也没有作用,因为搜索返回空也属于正常情况,此时就可以采用时间延迟注入,通过判断请求响应时间来判断注入是否被执行了。

时间延迟注入获取的信息速度较慢,且无法通过脚本自动获取信息,靠存手工注入非常复杂。

报错型注入(Error-based)

当应用页面查询能够在前端显示SQL的报错信息时,就可以从报错信息中获取到想要的信息。

典型的就是利用group by的duplicate entry错误

多语句查询型注入(Stacked queries)

http://test.com/view?id=1;update test set name ='aaa' where id =1

当能够执行多条查询语句时,应用就变得非常危险了,这意味着能够直接插入新的SQL语句执行更新数据库的数据

WEB测试安全靶场搭建

bWAPP:buggy web Application 这是一个集成了各种常见漏洞和最新漏洞的开源Web应用程序,目的是帮助网络安全爱好者、开发人员和学生发现并防止网络漏洞。包含了超过100种漏洞,涵盖了所有主要的已知Web漏洞,包括OWASP Top10安全风险,最重要的是已经包含了OpenSSL和ShellShock漏洞。

通过docker搭建bWAPP靶场

#查找docker镜像

[root@iZ8vb7u9c6qu93ecd45frhZ ~]# docker search bwapp

NAME DESCRIPTION STARS OFFICIAL AUTOMATED

raesene/bwapp Instance of the OWASP bWAPP project 37 [OK]

santosomar/bwapp bwapp container for Cybersecurity training 2

moeinfatehi/bwapp bWAPP 1

invisible8836/bwappplus bwapp&pikachu 1

sn611/bwapp docker run -d -it -p 1234:80 sn611/bwapp … 0

dannystdu/bwapp-custom This is custom version of bwapp for testing 0 [OK]

c0ny1/bwapp 0

j912944946/bwapp16.04 bwapp16.04 0 [OK]

s220220022/bwapp bwapp use 0 [OK]

j912944946/bwapp14.04 bwapp14.04 0 [OK]

bitnetsecdave/bwapp Dockerised bWAPP with netcat-traditional ins… 0

#下载docker镜像,一般选第一个就行

[root@iZ8vb7u9c6qu93ecd45frhZ ~]# docker pull raesene/bwapp

Using default tag: latest

latest: Pulling from raesene/bwapp

8387d9ff0016: Pull complete

3b52deaaf0ed: Pull complete

4bd501fad6de: Pull complete

790f0e8363b9: Pull complete

11f87572ad81: Pull complete

341e06373981: Pull complete

709079cecfb8: Pull complete

55bf9bbb788a: Pull complete

b41f3cfd3d47: Pull complete

70789ae370c5: Pull complete

43f2fd9a6779: Pull complete

6a0b3a1558bd: Pull complete

934438c9af31: Pull complete

1cfba20318ab: Pull complete

de7f3e54c21c: Pull complete

596da16c3b16: Pull complete

e94007c4319f: Pull complete

3c013e645156: Pull complete

11dffd7860c4: Pull complete

085057809535: Pull complete

Digest: sha256:e3f89b9ce1e2d90b7f891546949b24a8b860c2a40533f0a26dd7daa507b72d0e

Status: Downloaded newer image for raesene/bwapp:latest

docker.io/raesene/bwapp:latest

#启动bWAPP镜像

[root@iZ8vb7u9c6qu93ecd45frhZ ~]# docker container run -itd -p 8080:80 --name=bwapp raesene/bwapp

c86580e2ba1fbfaedfea44f42224a1ae718d77fd3bb22ad0defdc15d8de1e44f

启动成功后访问http://x.xx.xxx.xxx:8080/install.php安装bWAPP数据库

安装成功后访问http://x.xx.xxx.xxx:80,默认账密登入:bee/bug

SQL注入漏洞演示(可联合查询注入类型漏洞)

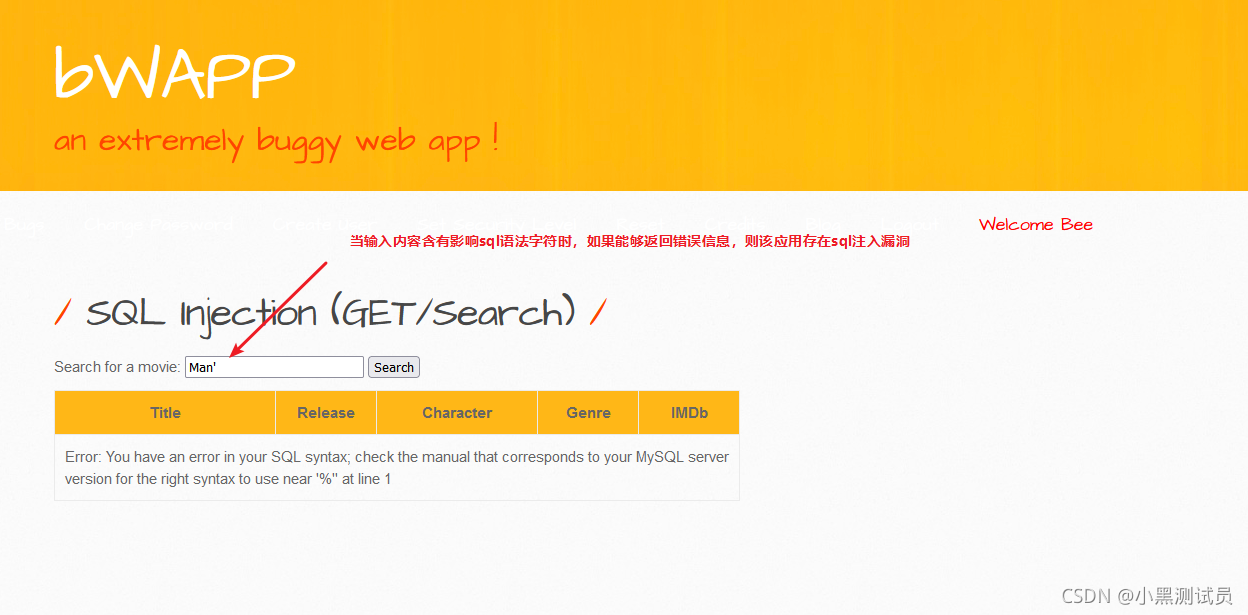

漏洞探测

当输入内容含有影响sql语法字符时,如果能够返回错误信息,则该应用存在sql注入漏洞

漏洞分析

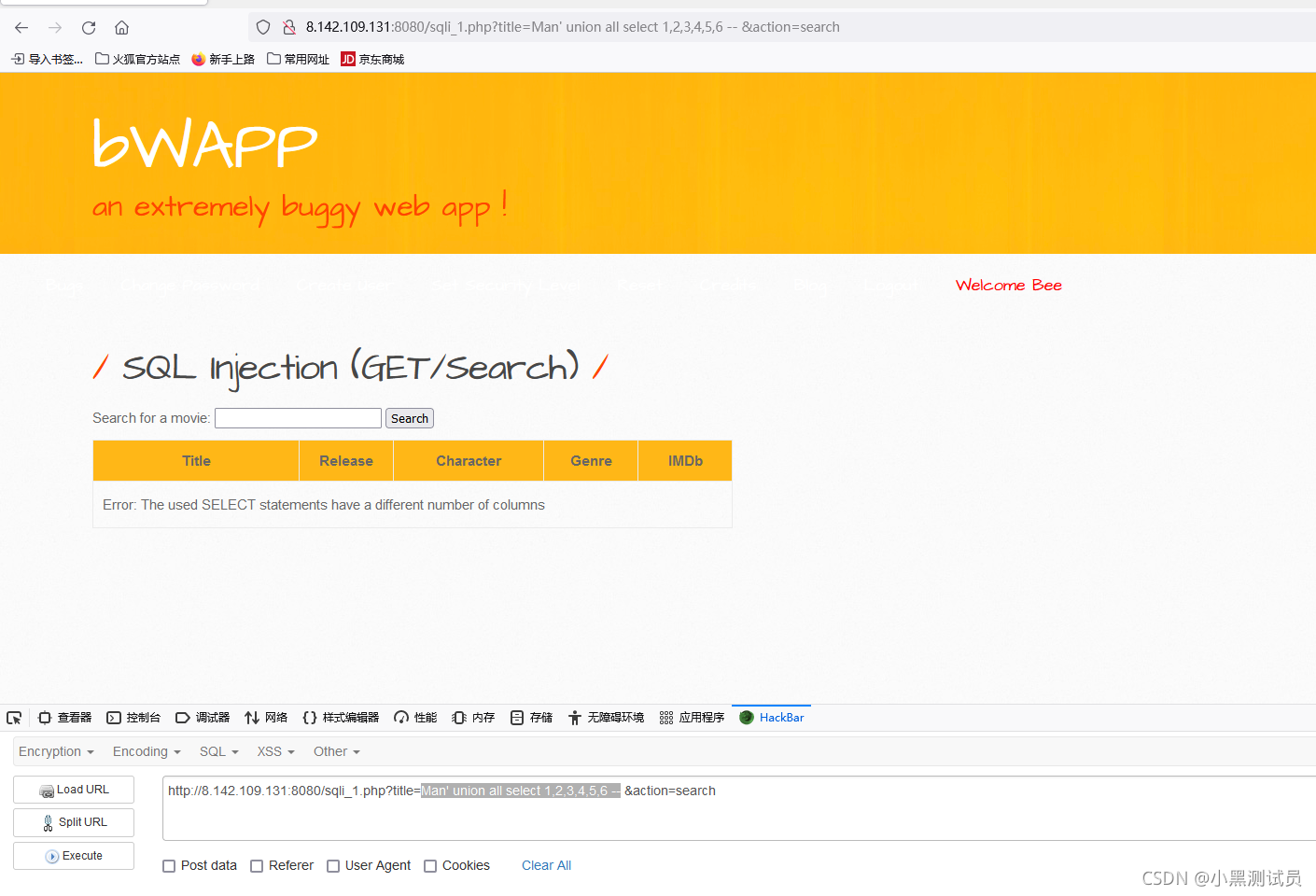

这里需要使用hackbar进行辅助测试,我们将输入改成Man' union all select 1,2,3,4,5,6 --,此时页面会反显数据库的报错信息,且报错说union之后的列数不对,说明拼接的union语句被执行了只是列数不对,只要一步步增加列数就能找到正确的查询列数

找到正确列数之后就可以知道2,3,4,5列是可以再页面显示的,此时只要再次修改拼接的union语句就可以获取到想要的信息

漏洞利用

通过上述的探测、分析之后就可以编写特定的sql非法获取想要的信息了,如下是获取数据库的账号名称

至此只要不断地进行分析就可以获取的数据库中任何数据,此时应用的数据就被盗取了。

欢迎大家关注我的订阅号,会定期分享一些关于测试相关的文章,有问题也欢迎一起讨论学习!