张士玉小黑屋

一个关注IT技术分享,关注互联网的网站,爱分享网络资源,分享学到的知识,分享生活的乐趣。

当前位置:首页 » 终端 - 第2页

11月25日

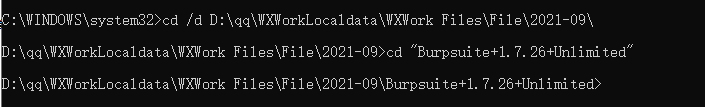

漏扫(漏洞扫描)工具Burpsuite或者Burp Suite的使用(附Burpsuite+1.7.26的安装与安装包下载)_csdn_bajie

发布 : zsy861 | 分类 : 《随便一记》 | 评论 : 0 | 浏览 : 601次

10月01日

sudo -S可以不用手动输入密码,且只要第一次密码正确,后面在有效期内,密码错误也可以_coraline1991的专栏

发布 : zsy861 | 分类 : 《资源分享》 | 评论 : 0 | 浏览 : 554次

Copyright © 2020-2022 ZhangShiYu.com Rights Reserved.豫ICP备2022013469号-1